Z izdajo Chrome 62 bo Google vsako stran, ki nima varnega obrazca označil z “Ni varno”

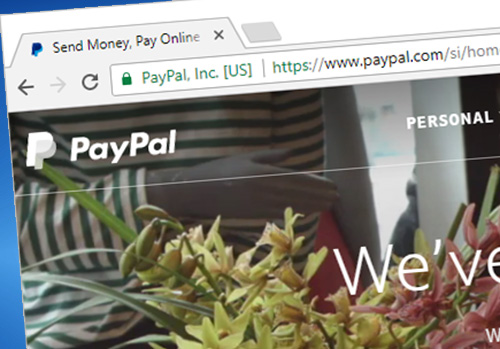

Če do sedaj še niste namestili SSL certifikata, bi bil sedaj zadnji čas, da ga. Prihaja namreč pomembna prelomnica. Z izdajo Chrome 62 v oktobru, bo Google vsako stran z nezavarovanim obrazcem za vnos podatkov označil kot “Ne varno”. To ni samo opozorilo za strani, ki imajo nezavarovano prijavno polje z geslom, opozorilo velja za vsa polja kamor uporabnik lahko vnese informacijo.

Google želi s tem doseči univerzalno šifriranje spletnih strani. Podjetje povečuje pritisk na spletna mesta, da bi dodali SSL certifikat. Googlov načrt se ne bo ustavil zgolj pri opozorilu za ne varne obrazce, ampak načrtujejo prikaz opozoril za vse HTTP strani.

Če je vaša stran kaj veš kot blog ali osebna spletna stran, upoštevajte to opozorilo in si zagotovite SSL certifikat. Tudi če samo zbirate e-mail naslove kot del strategije podjetja ali če se vaši uporabniki lahko prijavijo na vašo stran, vam bo žal, da strani niste zavarovali pred izdajo Google Chrome 62.

Continue reading V oktobru prihaja Google-ovo opozorilo “Ni varno”